04

apr

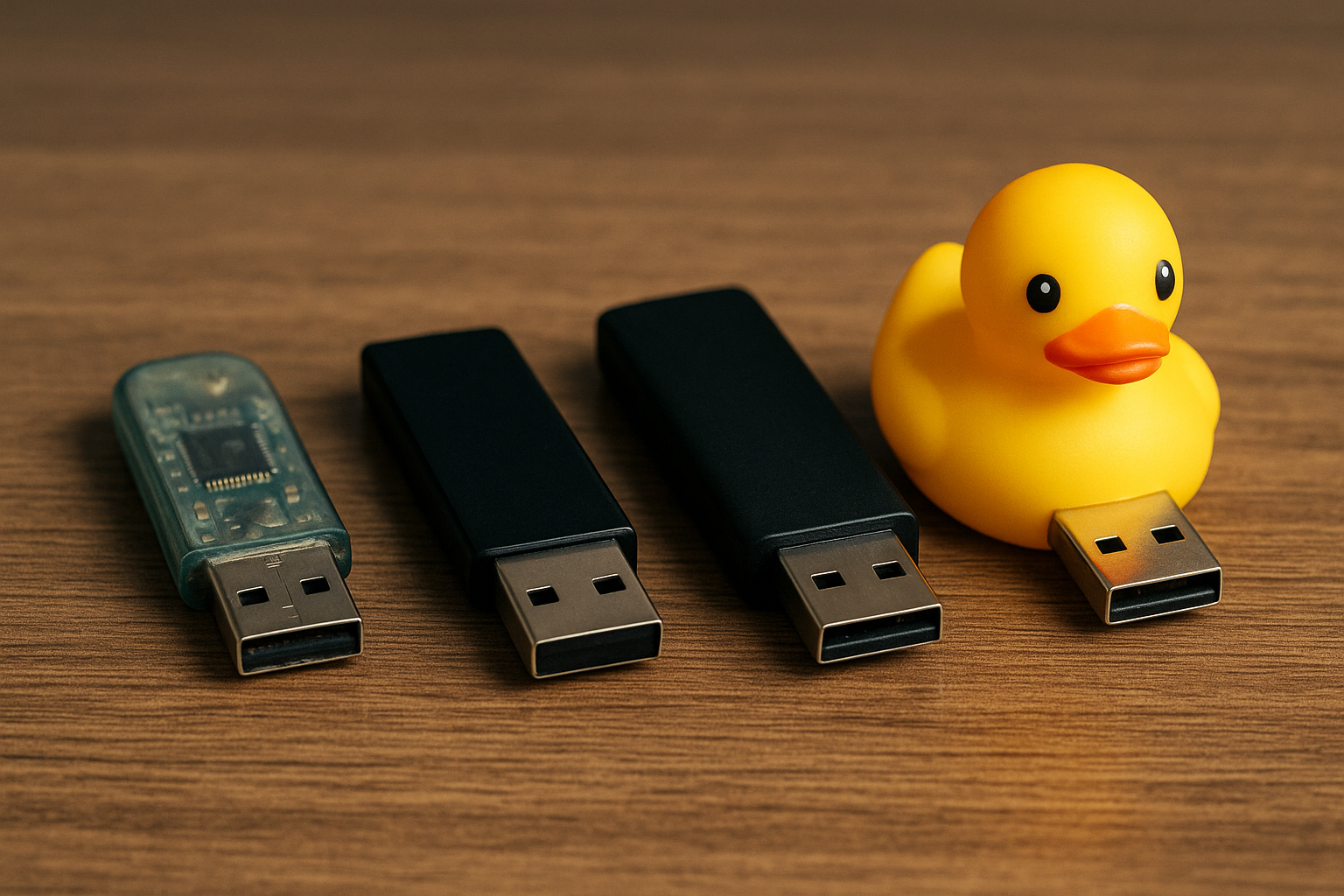

Od klasického malvéru po Rubber Ducky: Evolúcia USB útokov

Dnešný digitálny svet je čoraz prepojenejší, čo so sebou prináša aj vyššiu úroveň zraniteľnosti voči kybernetickým útokom. USB zariadenia, ktoré zohrávajú významnú úlohu v každodennom presune dát, sa stali populárnym cieľom útokov. Od klasického malvéru, ktorý sa prostredníctvom USB kľúčov šíri od počiatkov modernej technológie, po sofistikovanejšie nástroje ako je Rubber Ducky, útoky cez USB zariadenia prešli významnými zmenami. Táto evolúcia predstavuje značné riziká pre súkromie a bezpečnosť užívateľov. V tomto článku sa pozrieme na históriu a vývoj týchto útokov, ich mechanizmus a čo môžeme urobiť pre minimalizáciu ich rizík.

Klasický malvér: Počiatky USB útokov

USB zariadenia, konkrétne USB kľúče, sú mimoriadne užitočné nástroje pre prenos a uchovávanie dát. Avšak, s ich rastúcou popularitou sa stali tiež potenciálnym nositeľom škodlivého softvéru. Malvér, ktorý sa šíri prostredníctvom USB, často využíva automatické spúšťanie súborov, funkciu prítomnú v mnohých operačných systémoch. Pôvodne bol tento malvér relatívne jednoduchý, no efektívny, prenášal sa ako bežne používané súbory, ktoré sa skrývali v najčastejšie navštevovaných adresároch USB kľúča.

Trojské kone a škodlivé skripty

Klasické USB útoky využívali tzv. trojské kone a škodlivé skripty, ktoré sa spúšťali automaticky pri pripojení zariadenia. Tento typ malvéru sa zameriaval na krádež dát, inštaláciu zadných dvierok pre vzdialený prístup alebo inštaláciu ďalšieho škodlivého softvéru.

- Zameranie na slabé miesta v ochrane pred spustením automatických súborov.

- Intenzívne využívanie sociálneho inžinierstva na zneužitie dôvery užívateľov.

Pokročilé USB útoky: Obdobie zložitosti

S narastajúcim povedomím o kybernetických hrozbách a zlepšením bezpečnostných opatrení sa USB útoky stali sofistikovanejšími. Útočníci začali využívať jemnejšie techniky, ktoré zahŕňajú prispôsobenie malvéru a použitie zložitých algoritmov.

Bezpečnostné opatrenia a ich obchádzanie

Vývojári operačných systémov a bezpečnostného softvéru, ako aj koncoví užívatelia, začali byť obozretnejší. Funkcie ako blokovanie automatického spúšťania a lepšia detekcia malvéru sa stali štandardom. V dôsledku toho útočníci implementovali technológie ako polymorfizmus a rootkity, ktoré dokázali detekciu obísť.

- Vylepšenie skriptovacích schopností škodlivého kódu.

- Použitie komplexných šifrovacích metód na maskovanie škodlivých aktivít.

Rubber Ducky: Nová dimenzia útokov

Medzi najznámejšie moderné útočné nástroje patrí Rubber Ducky. Jedná sa o malý USB zariadení, ktoré dokáže simulovať klávesnicu a spúšťať zložité útoky prostredníctvom skriptov. Na rozdiel od tradičného malvéru je Rubber Ducky často nerozpoznateľný bezpečnostnými systémami, čím sa stáva veľmi účinným nástrojom pre útočníkov.

Vlastnosti a princíp fungovania

- Schopnosť injektovať zlomyseľné príkazy ako nevinné vstupy z klávesnice.

- Rozšíriteľnosť o komplexné úlohy, ktoré je možné v prípade potreby automatizovať.

Rubber Ducky je vybavený skriptovacím jazykom, ktorý umožňuje vytvárať zložité útoky prispôsobené individuálnym cieľom. Týmto spôsobom je možné využiť zraniteľnosti konkrétnych systémov a útočiť s vysokou presnosťou.

Prevencia a ochrana pred USB útokmi

So zvyšujúcim sa rizikom USB útokov je dôležité, aby užívatelia a organizácie prijali preventívne opatrenia na minimalizáciu zraniteľnosti. Tu je niekoľko odporúčaní, ako znížiť riziko útokov cez USB.

Základné bezpečnostné praktiky

- Pravidelná aktualizácia softvéru a operačných systémov.

- Používanie kvalitného bezpečnostného softvéru s funkciou prekrytia USB útokov.

- Zakázanie funkcie automatického spúšťania súborov na USB zariadeniach.

Okrem toho odborníci odporúčajú implementovať politiky, ktoré obmedzujú použitie neoverených USB zariadení v pracovnom prostredí a využitie technológie sandbox na izoláciu neznámych súborov.

Záver

USB útoky patria medzi najzraniteľnejšie ríše v kybernetickej bezpečnosti, pričom evolúcia od klasického malvéru až po vyššie menované nástroje, ako je Rubber Ducky, dokazuje ich dynamické a premenlivé nebezpečenstvo. Cyberútoky môžu spôsobiť nielen stratu údajov, ale aj výrazné poškodenie reputácie a finančné škody. Bez ohľadu na to, či sa jedná o jednotlivca alebo veľkú organizáciu, je dôležité pravidelne preverovať a aktualizovať bezpečnostné opatrenia a byť vždy o krok pred útočníkmi. Ako vyplynulo z tohoto článku, efektívna prevencia USB útokov si vyžaduje kombináciu preventívnych opatrení, moderných technológií a obozretnosti zo strany užívateľov. Tým sa zabezpečí nielen ochrana digitálnych aktív, ale aj udržanie spoľahlivosti a dôvery v moderné technológie.